Kernel Hardened

Artigo desatualizado

Para usuários que estão em busca de mais segurança, o kernel Hardened é uma boa opção. Ele contem vários patchs de proteção do kernel, endurecendo um pouco mais que os kernels “convencionais” disponibilizados pelo Manjaro.

Após alguns problemas em nosso repositório, o kernel Hardened está de volta ao repositório, agora nós seguiremos a versão disponibilizada para o Archlinux, mas com os patchs do Manjaro.

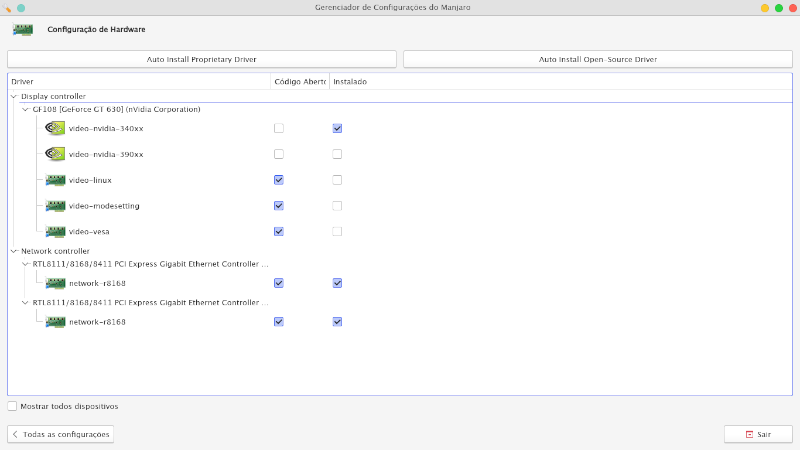

Além do kernel Hardened, estamos disponibilizando para ele os mesmos drives que estão disponíveis para os kernels do Manjaro, assim os usuários não terão problemas e não precisará utilizar nada da AUR. O kernel Hardened não é compatível com a ferramenta de kernels do Manjaro, o usuário precisa saber e instalar através do Pamac todos os drives que o seu sistema precisa para funcionar corretamente.

Estaremos mostrando aqui de forma simplificada qual é a ideia do kernel Hardened estar presente em nosso repositório. Para isso deixaremos a citação de um usuário no reddit.

A ideia central por trás do endurecimento do kernel é a seguinte: nunca seremos capazes de tirar todos os bugs de segurança do nosso código, especialmente quando estamos lidando com um programa grande e rápido como o kernel. Além disso, mesmo quando corrigimos bugs de segurança, essas correções não chegam aos usuários afetados; Pense em todos os dispositivos Android sem suporte de segurança. Então, simplesmente haverá código com bugs na natureza, não importa o quanto tentemos evitá-lo. Quando você pensa sobre essas coisas, a opção óbvia é ir a algum lugar tranquilo e beber até que não incomode mais você. Mas a alternativa é tentar tornar o kernel (e outro código) resiliente contra ataques, de modo que, mesmo quando existe um bug de segurança, esse bug não possa ser explorado. A técnica de usercopy endurecida mencionada no artigo do Oreo, por exemplo, destina-se a defender o kernel contra erros nos quais o código pode ser enganado para copiar mais dados entre o kernel e o espaço do usuário do que deveria. Sem essas defesas, esses bugs podem ser explorados para vazar informações e sobrescrever dados no próprio kernel. Mas se as operações de cópia estiverem limitadas à memória que realmente deve ser copiada, o bug não será mais útil para os invasores.

Na ArchWiki existem algumas formas para melhorar a sua segurança, mas tem que tomar cuidado ao fazer os processos, recomendo fortemente que você teste os comandos citados no link abaixo em uma VM antes de fazer em seu sistema. Para saber mais como melhorar a sua segurança, leia as informações aqui.

Informação

Alguns programas podem não funcionar após a instalação do kernel, o mailspring, o skype e o gnome-passwords são alguns exemplos, mas haverá outros além dos citados.

Instalação

Para requisitar que um pacote/programa entre para o repositório do blog, você deve se tornar um apoiador através do apoia-se, lembre-se de entrar em contato para verificar se o pacote/programa pretendido funciona no Manjaro.

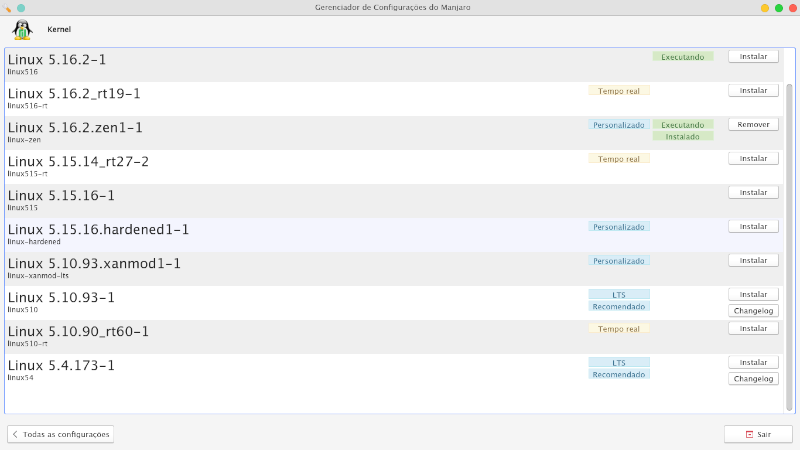

Utilize a ferramenta de kernels para instalar o kernel, isso se você estiver utilizando o repositório do blog. Para evitar algum problema, instale pela ferramenta de drivers, todos os drivers que você precisa. E lembre-se, antes de instalar um kernel ou driver via terminal ou Pamac, verifique se o mesmo não está disponível em sua respectiva ferramenta.

Créditos. #

Acompanhe o blog